Цифровой фронт

Растущий интерес «темных сил» ИT-сферы к миру криптовалют, нестандартные инциденты, требующие не менее нестандартных ответных мер, – лишь малая часть вызовов, с которыми сегодня сталкивается индустрия информационной безопасности. Рынок решений в этой области год от года совершенствуется с точки зрения технологий и растет в плане финансовом, что неудивительно: значительная часть нашей жизни стала виртуальной, и к безопасности в этой составляющей нужно подходить тем более серьезно, чем более важная роль ей отводится.

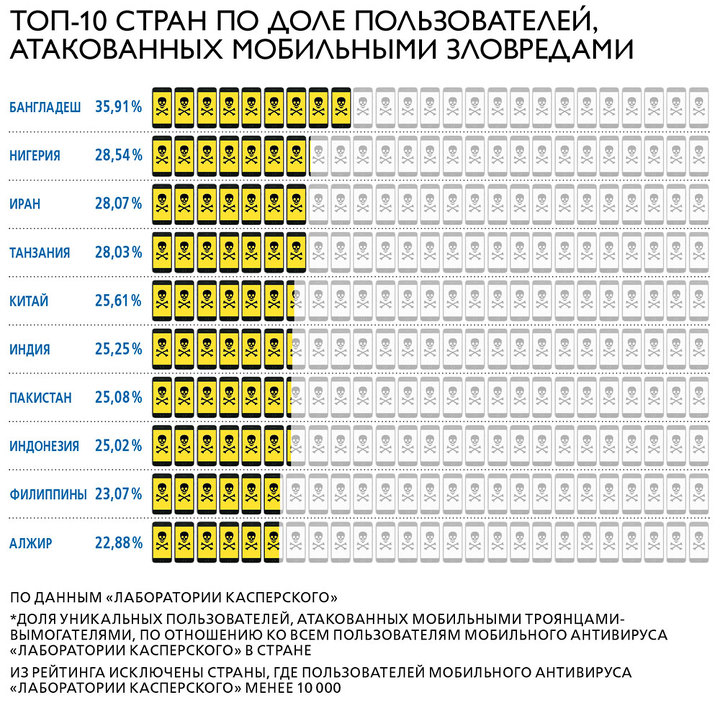

Опасная мобильность

Топ-менеджмент крупных компаний постепенно приходит к пониманию необходимости включения информационной безопасности (ИБ) в общую цепочку бизнес-процессов. Меняется и сама парадигма ИБ. Из компьютерщика при службе безопасности, надсмотрщика, чья задача в глазах остального персонала заключается в том, чтобы ограничивать и запрещать, специалист в этой области превращается в участника рабочего процесса, к которому бизнес обращается не только в случае угрозы, но и за консультацией. Причем вопросами предотвращения действий злоумышленников часто интересуются сотрудники, до недавнего времени вообще не задумывавшиеся о безопасности.

Алгоритмы действий ИТ-вредителей тоже совершенствуются. «Инциденты, с которыми сегодня сталкивается бизнес, это не банальные заражения, а нестандартные решения, и против них надо уметь бороться. DDoS-атака, например, может служить прикрытием для крупного взлома. Имели место случаи, когда злоумышленники рассылали вкладчикам SMS о том, что у их банка вскоре будет отозвана лицензия. Убить банк таким способом невозможно, но вставить палки в колеса, уменьшить ликвидность, количество активов – вполне. Поскольку личные гаджеты все чаще используются в рабочем процессе, растет количество точек атак на них. Когда преступникам понадобилось провести атаку на устройство руководителя службы безопасности одной из компаний, они заразили гаджет его детей», – рассказал директор проектов в области кибербезопасности «Ростелекома» Денис Горчаков в ходе недавно прошедшей в Алматы специализированной конференции Profit Security Day.

Миграция в мобильные устройства стала одним из самых ярких трендов последних лет, при этом казахстанские компании, за исключением подразделений мировых корпораций и крупных игроков добывающей отрасли, не выдают сотрудникам такие гаджеты для работы. Это приводит к размыванию границ между частным и рабочим информационным пространством, а значит, к появлению новых областей, которые могут подвергнуться регулированию. По мнению руководителя департамента по корпоративным мобильным решениям Samsung Петра Дзюбы, существует большая вероятность внедрения регулирования банковской и финансовой отрасли в части применения мобильных устройств – для обеспечения безопасности данных. В традиционных розничных банковских каналах работают сотрудники, которые имеют дело с информацией о потребителе, и использование личных гаджетов в корпоративном сегменте увеличивает риски для него. В практике крупных зарубежных организаций существует список разрешенных к использованию устройств, а также требования по разделению рабочей и персональной сфер. В активе некоторых вендоров есть решения, позволяющие разделять рабочую и личную области, но нет возможности выполнить требования регулятора, допускающие применение этих решений.

Ситуация с мобильными устройствами действительно непростая, считает директор департамента сетевой инфраструктуры компании CTI Андрей Перкунов: реализация требований регулятора потребует больших финансовых затрат, к тому же никто не отменяет влияния человеческого фактора. «Не каждый разрешит поставить на свой гаджет дополнительное ПО для контроля, запреты на использование мобильных устройств тоже легко обойти, и это большая проблема. Человек может предпринять потенциально опасные действия не из желания навредить, а потому что ему так удобно, не понимая, что ограничения вводят для его же безопасности», – говорит он.

Криптоджекинг на тропе войны

Защищенного периметра, который был актуален еще 10 лет назад, сегодня нет: данные хранятся не только на мобильных устройствах, но и в облаке – корпоративном или публичном. Границы размыты, и соблюсти баланс между риском и удобством пользователя становится все сложнее. Мы переносим привычки из обычной жизни в работу; сотрудники компаний не видят проблемы в том, чтобы выложить рабочие документы в личное облако или оставить на столе смартфон с банковскими кодами. Относительно свежий пример того, к чему может привести подобная неосмотрительность, недавно продемонстрировал один из крупнейших российских банков: в сети в открытом доступе оказались файлы с технической документацией и личные данные 400 тыс. бывших и действующих сотрудников. «Эксперты пришли к выводу, что утечка не была злонамеренной, а возникла из-за просчета работника, который отправлял рабочие файлы на личную почту, чтобы поработать дома. Надо понимать, что сотрудники могут выгрузить данные куда угодно», – замечает Горчаков.

Корпоративный сектор все чаще становится объектом действий кибермошенников, проявляющих интерес к криптомиру. В сети набирает популярность криптоджекинг – процесс добычи криптовалюты на оборудовании сторонних людей без их ведома, осуществляемый через браузер. Как только пользователь посещает определенные страницы в интернете, все ресурсы его компьютера направляются на добычу криптовалюты. Как только он закрывает сайт, процесс завершается, и на компьютере не остается следов мошенничества. Злоумышленники не ограничиваются атаками на серверы и рабочие станции, активно используя для «черного» майнинга мобильные устройства через поддельные версии популярных приложений, часть из которых находится в Google Play. В этом году специалисты «Лаборатории Касперского» обнаружили так называемый призрачный майнер, Power Ghost – бесфайловый вирус, который нацелен в первую очередь на корпоративные сети и проникает через почту, интернет, съемные носители. По данным компании, за последний год количество пользователей, столкнувшихся с вирусами-майнерами, выросло на 45 %.

«На первый взгляд, может показаться, что в этом нет серьезной проблемы, ведь мошенники-майнеры не крадут данные. На самом деле оборудование, которое «втемную» используют злоумышленники, потребляет огромное количество электроэнергии, и в результате компания получает огромные счета, серверы работают на износ, а в случае атаки на мобильные устройства растет трафик. Кроме того, компания, ставшая жертвой данного вида мошенничества, получает недвусмысленное предупреждение о том, что вредитель преодолел все системы безопасности и кража данных – вопрос времени. В организациях обычно уделяют внимание внешней уязвимости сети, и это правильно, но топ-менеджмент часто пренебрегает вопросами внутренней безопасности, нет четкого понимания, что разрешено, а что запрещено. 80 % инцидентов в области ИБ происходит из-за халатности рядовых сотрудников», – констатирует руководитель пресейл-службы «Лаборатории Касперского» Валерия Кривко.

Технологии и бюджеты

Количество инцидентов, связанных с человеческим фактором, растет из года в год. Обычные сотрудники считают, что выполнять указание руководителя более важно, чем думать о безопасности, и что наличия антивируса на компьютере достаточно, чтобы гарантировать защиту, и зачастую осознают необходимость соблюдения элементарных навыков кибергигиены только после того, как «грянул гром». При этом компании тратят огромные средства на предотвращение киберпреступлений, а отрасль ищет новые инструменты борьбы со злом. В последние годы со стороны «безопасников» вырос спрос на machine learning, использование биометрии и технологий распознавания лиц для антифрод-систем. «С одной стороны, биометрия не максимально надежный метод противодействия злоумышленникам, с другой – не надо ждать, что она будет работать как пароль. Благодаря системе биометрии, установленной в метро, во время проведения чемпионата мира по футболу в Москве удалось задержать 70 рецидивистов. Но такую систему можно установить не везде, к тому же ее можно обмануть, бывают также случаи ложного срабатывания», – отмечает Горчаков.

Другой вопрос – насколько отрасль готова принять инновационные технологии и использовать их во благо. Ответ на него во многом зависит не только от позиции руководства компаний, но и от деятельности регуляторов. К последним участники рынка обычно относятся снисходительно, хотя, считает Горчаков, надо понимать, что, по большому счету, зачастую они играют спасительную роль, защищая системы национального масштаба от глобального обрушения.

По мнению экспертов в области безопасности, внимание регулятора в первую очередь должно быть сосредоточено на технологиях защиты и мониторинга мобильных устройств. В частности, эту задачу предстоит решить банкам. «Хорошую службу может сослужить обмен информацией в части контроля мобильных устройств между банками и сотовыми операторами. Последние, как правило, не имеют права передавать данные никому, кроме спецслужб в рамках оперативно-разыскных мероприятий, но бывают исключения. Когда один из банков столкнулся с ростом случаев несанкционированных снятий наличных, один из операторов с согласия абонентов предоставлял данные об их местонахождении, и если оно не совпадало с местом дислокации банкоматов, то транзакцию блокировали либо уточняли сведения у держателя карты», – рассказывает Дзюба.

Почти в 80 % случаев объектом атак на мобильные устройства становятся смартфоны и планшеты, работающие под управлением Android, и в арсенале вендора есть решение, позволяющее защитить устройство, сведя к минимуму риски, которые обычно возникают при использовании личных гаджетов для работы с корпоративными данными. Актуальной и достаточно новой для Казахстана является тема проведения пен-тестов – испытаний на проникновение. В России пен-тесты давно обязательны для банковского сектора. «Все ждут, когда Министерство оборонной и аэрокосмической промышленности признает объектами критической инфраструктуры банки второго уровня. Тогда они попадут под государственную систему контроля. Для БВУ это будет означать в первую очередь рост бюджетов, но едва ли это произойдет раньше середины 2019-го – начала 2020 года», – считает независимый эксперт в области кибербезопасности Николай Бахмат. До тех пор, скорее всего, будет существовать разрыв между значительными финансовыми потребностями и скромными бюджетами, которые информационная безопасность получает по остаточному принципу.